На этом этапе цикла мы переходим от инструментов хранения к не менее уязвимому элементу — коммуникации.

Переписка, письма, запросы, контакты с источниками и юристами — это не нейтральный фон, а часть доказательной среды. Ошибки на этом уровне способны обнулить даже идеально зафиксированные факты.

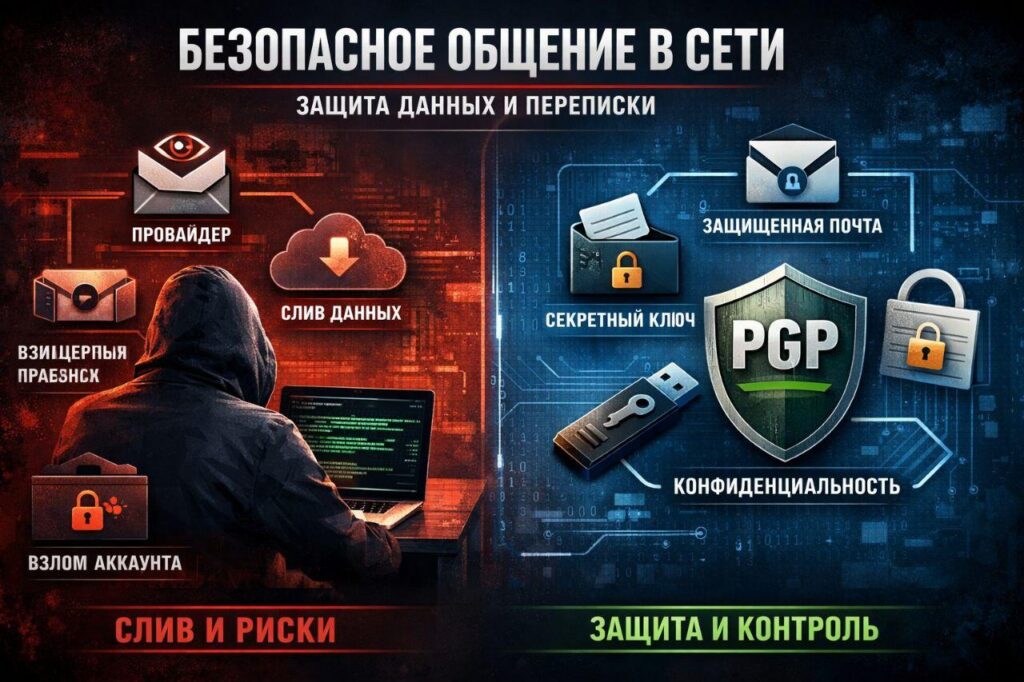

Почему обычное общение в сети небезопасно

Большинство людей воспринимают переписку как «временную». На практике она:

- хранится годами;

- резервируется автоматически;

- доступна провайдерам и сервисам;

- может быть извлечена задним числом.

Важно понимать:

переписка — это не разговор, а документ, даже если вы так её не воспринимаете.

Принципы безопасного общения (коротко)

Безопасное общение начинается не с программ, а с дисциплины.

- минимизация — писать только необходимое;

- разделение — разные каналы для разных задач;

- осознанность — понимать, кто и где может это прочитать;

- отсутствие «привычных» сервисов по умолчанию.

Ни один инструмент не компенсирует неосторожного поведения.

Выбор безопасной электронной почты

Электронная почта остаётся основным каналом для:

- юридической переписки;

- обмена документами;

- контактов с организациями;

- фиксации обращений.

При выборе почтового сервиса важно учитывать:

- юрисдикцию сервиса;

- отсутствие сканирования содержимого;

- поддержку локального шифрования;

- минимальный сбор метаданных.

Коммерческие почтовые гиганты удобны, но не предназначены для чувствительных сценариев.

Почему одной «защищённой почты» недостаточно

Даже самый «приватный» почтовый сервис видит:

- кто с кем общается;

- когда и как часто;

- с каких устройств;

- из каких стран.

Поэтому в чувствительных сценариях используется локальное шифрование, которое делает содержание писем недоступным даже почтовому провайдеру.

OpenPGP: что это и зачем нужно (простыми словами)

OpenPGP — это стандарт, позволяющий зашифровывать письма до их отправки.

Это означает:

- письмо шифруется на вашем устройстве;

- сервер получает бессмысленный набор данных;

- расшифровать сообщение может только получатель;

- даже при утечке содержимое остаётся недоступным.

Ключевая идея:

контроль над содержанием остаётся у вас, а не у сервиса.

Чего OpenPGP НЕ делает

Важно не строить иллюзий.

OpenPGP:

- не скрывает факт общения;

- не анонимизирует вас автоматически;

- не защищает от ошибок в тексте;

- не спасает при скомпрометированном устройстве.

Это инструмент, а не «магическая кнопка безопасности».

Типовые ошибки при сетевом общении

- использование одной почты «для всего»;

- пересылка чувствительных данных без шифрования;

- обсуждение деталей в мессенджерах;

- отправка файлов без понимания метаданных;

- доверие интерфейсу вместо модели угроз.

Большинство утечек происходят не из-за взломов, а из-за бытовых решений.

Вывод

Безопасное общение — это не усложнение жизни, а часть доказательной логики.

Если фиксация создаёт след, то коммуникация определяет, кто и в каком виде этот след увидит.

В следующих материалах мы перейдём к практическим сценариям:

- разделение каналов связи;

- рабочие и «чистые» аккаунты;

- ошибки, которые невозможно откатить;

- граница между удобством и безопасностью.